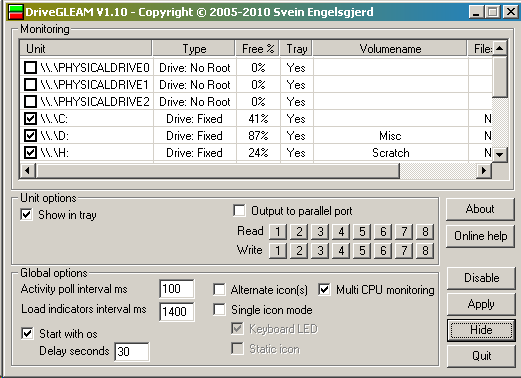

AlarmDisk 2 fornisce un livello molto bisogno di sicurezza per i sistemi che eseguono PATA e SATA. Questo nuovo rilascio emozionante effettua il monitoraggio in tempo reale di molte funzionalità del sistema e visualizza le informazioni di sistema importanti in un formato chiaro e facile da usare. Guida e le finestre di aiuto per il file di un utente completa sono inclusi con il prodotto. Meglio di tutti, AlarmDisk 2 è disponibile in una versione di prova completamente funzionale gratuito che opera per due settimane (14 giorni). Dopo la scadenza della versione di prova, è sufficiente ottenere un codice di registrazione da Strumenti CPR, Inc sito web (http://www.cprtools.net/AlarmDisk2) e si può beneficiare di una protezione di un intero anno. Le caratteristiche principali di AlarmDisk 2 includono: monitoraggio Conte Cycle Power -Alerts all'utente di accesso non autorizzato ai propri dati con metodi tra cui: --Removal del drive - collegare un altro sistema per l'accesso --Booting a un LiveCD per l'accesso in tempo reale attributo SMART monitoraggio -Saves tempo e denaro sui recuperi di dati costosi avvertendo gli utenti a guidare i problemi prima guasto del disco si verifica confronti processo basali -Snapshots di processi in esecuzione di base avvisano gli utenti a nuovi processi non autorizzati che sono in esecuzione sul sistema. Questo aiuta a virus, malware, Trojan e User rilevazione bot-net e Account di sistema di monitoraggio -AlarmDisk 2 tiene traccia di account utente e report sui elevazione diritti e l'aggiunta o la rimozione di utente e di sistema account Clipboard History -AlarmDisk 2 tiene un registro di file e le cartelle che sono stati spostati o copiati. File System Modifiche -AlarmDisk 2 controlla i file creati, i file eliminati e file rinominati per i percorsi selezionati dall'utente. Questa funzionalità chiave può essere utilizzato per tenere traccia non autorizzato sostituzione di file chiave (s) in cartelle di sistema. Uso Track USB -AlarmDisk 2 tiene traccia di tutti i * * i dispositivi USB che siano mai stati collegati al computer, per segnalare la possibilità di file di copia non autorizzata. Il modello di sicurezza attuale computer lascia un vuoto evidente. Se qualcuno è in possesso del proprio sistema, anche per un breve periodo di tempo, come si può sapere se sono accessibili i dati?

Requisiti

Microsoft .NET Framework v 3.51 SP1

Limitazioni

prova di 14 giorni

I commenti non trovato